当前位置:网站首页>中职网络安全技能大赛P100-漏洞检测

中职网络安全技能大赛P100-漏洞检测

2022-07-20 02:07:00 【Beluga】

漏洞检测的方法有有三种,分别为:

直接测试 (Test): 直接测试是指利用漏洞特点发现系统漏洞的方法。要找出系统中的常见漏洞,最显而易见的方法就是试图渗透漏洞。渗透测试是指使用针对漏洞特点设计的脚本或者程序检测漏洞。根据渗透方法的不同,可以将测试分为两种不同的类型:可以直接观察到的测试和只能间接观察到的测试。

推断 (Inference): 推断是指不利用系统漏洞而判断漏洞是否存在的方法。它并不直接渗透漏洞,只是间接地寻找漏洞存在的证据。采用推断方法的检测手段主要有版本检查 ( VersionCheck)、程序行为分析、操作系统堆栈指纹分析和时序分析等。

带凭证的测试 (TestwithCredentials): 凭证是指访 问服务所需要的用户名或者密码,包括 UNIX 的登录权限和从网络调用 WindowsNT 的 API 的能力。带凭证的测试定义是:除了目标主机 IP 地址以外,直接测试和推断两种方法都不需要其他任何信息。

漏洞检测

1.通过本地PC中渗透测试平台Kali对服务器场景p100_win03-20以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将以xml格式向指

边栏推荐

- Harbor—镜像仓库

- 音视频入门——H.264编码(宏块+片+帧)浅析

- Check code online calculation tool

- 一文搞懂MySQL架构设计,再也不用担心面试官问得太深

- 统计代码耗时的一个不常用方法

- Tutorial on principles and applications of database system (023) -- Summary of various methods of creating data tables in MySQL

- What are the three cache update strategies?

- Light up through TCP

- Iptables prevent nmap port scanning

- 封装、继承、多态

猜你喜欢

Learn about spark project on nebulagraph

腾讯民汉翻译 小程序 改接口版(研究中)

力扣124题:二叉树中的最大路径和

Day106.尚医通:数据字典列表、EasyExcel、数据字典导入导出、集成Redis缓存

W806开发板体验

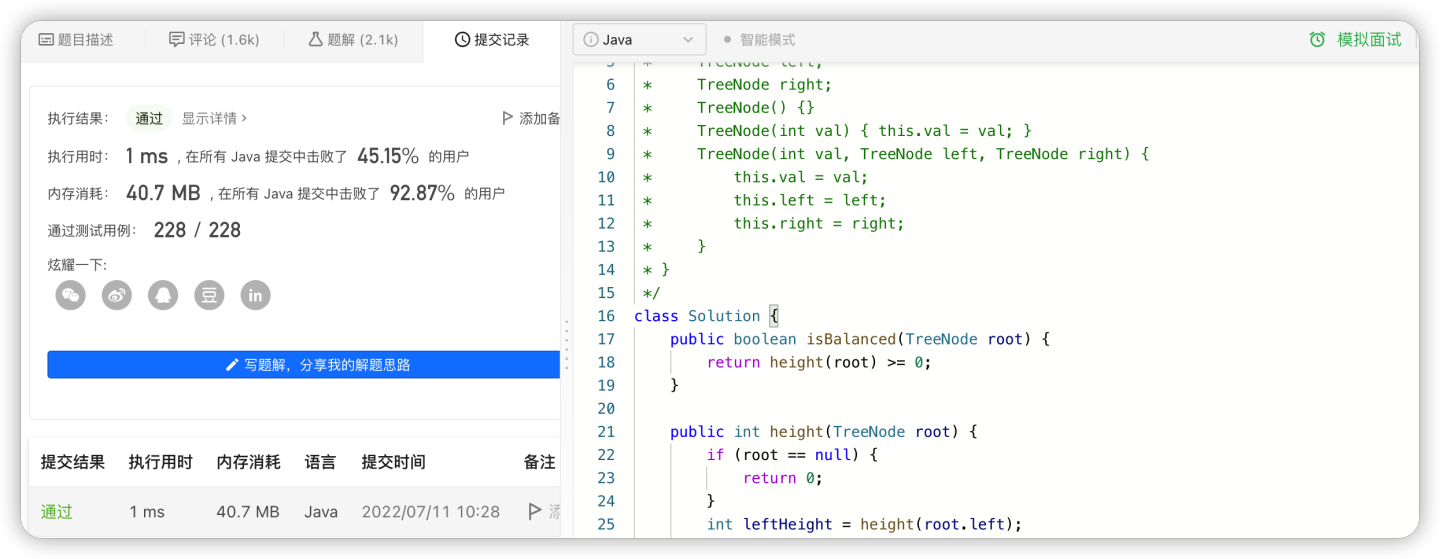

【LeetCode】12. Balanced binary tree

![[probability and count]](/img/cf/9f9aae34432a9472448338dec4345b.png)

[probability and count]

How can red star Macalline design cloud upgrade the traditional home furnishing industry in ten minutes to produce film and television level interior design effects

JSON【代码演示详解,带你精通 JSON】

Miller gingival recession(牙龈退缩)与mucogingival junction(膜龈联合)

随机推荐

In the last interview, I knelt on redis, finished the internal redis documents given by cousin Ali, and finally entered the big factory

配置双数据库

Unity: PC development, click the object with the mouse to trigger the object to change the material

LeetCode_ 90_ Subset II

裕华万宝风扇安装顺序

Unity:文本输入框进行数值判定

vivo官网APP全机型UI适配方案

Tutorial on principles and applications of database system (022) -- Summary of data types supported by MySQL

acwing 871. 约数之和

The stock problem was wiped out

数据库系统原理与应用教程(036)—— MySQL 的索引(二):创建索引

Blurred photos, second high-definition big picture, flying propeller ppde takes you to reproduce the image restoration model cmfnet

Detailed explanation of program environment and pretreatment

Frontier and application of data security technology from the perspective of compliance

EASYCODE plug-in use

Communication mode between processes

Unity:测试旋转 函数

Unity-word文档点击按钮下载

Question 124 of Li Kou: maximum path sum in binary tree

Key technologies of network security knowledge map